Transportverfahren | SAML/HTTP(S) |

|---|---|

Objekt | XML |

Trigger | manuell |

Unterstützte Drittsysteme | Microsoft Azure AD |

...

Die erfolgreiche Authentifizierung wird von Azure AD in einem signierten XML-Request bestätigt und via Browser(-Weiterleitung) an den entsprechenden PEIQ-Dienst übertragen.

Dort erfolgt die Verifizierung mit dem hinterlegten öffentlichen Schlüssel der Azure-AD-APP des Kunden.

Workflow

Der oder die Kund:in legt in seinem/ihrem Microsoft-Azure-AD eine APP an und gibt diese für (ausgewählte) Mitarbeiter:innen oder Gruppen frei.

Wahlweise kann das auch im PEIQ-Azure-AD geschehen, wobei Mitarbeiter:innen aus Kunden-Azure-ADs eingeladen werden können.Der oder die Mitarbeiter:in kann dann per Browser auf diese APP zugreifen und sich mit den Zugangsdaten seines Azure-AD-Zugangs authentifizieren.

Der oder die Mitarbeiter:in wird anschließend, sofern er/sie authentifiziert wurde, an die PEIQ-APP weitergeleitet und kann damit arbeiten.

Der Logout des Mitarbeiters oder der Mitarbeiterin wird in gleicher Weise an Azure-AD weitergeleitet und dort durchgeführt.

Beispieldaten

SAML-Ticket:

...

Kunde Pflichten | PEIQ Pflichten | |

|---|---|---|

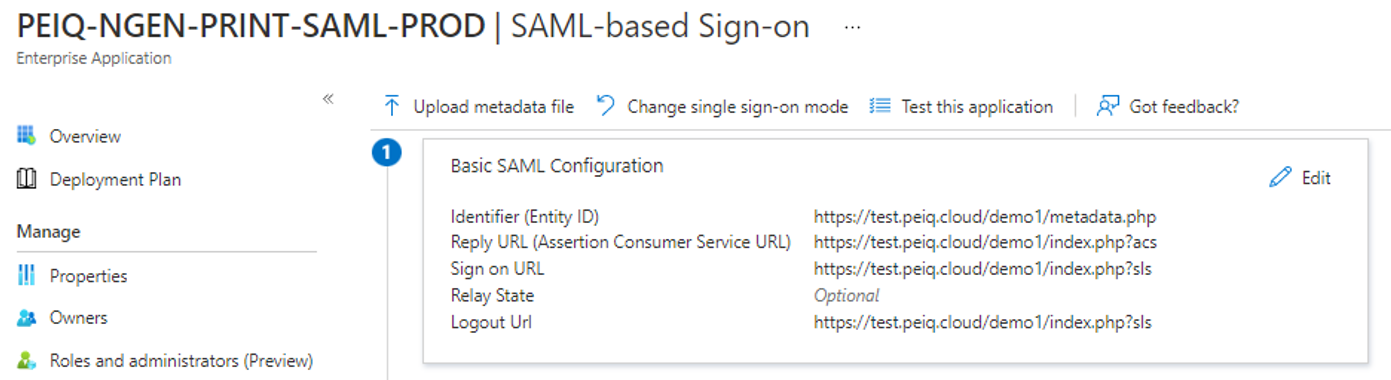

Der Kunde erhält folgende Infos (siehe Bild) Basic SAML Configuration:

| ||

2. | Anlegen folgender APPS in Azure-AD unter "Enterprise applications" und "Single Sign-on” in dieser APP bitte konfigurieren:

Bitte eindeutigen Namen wählen, bestenfalls obenstehende, je nach Einsatz der Produkte CREATE/ NGEN | |

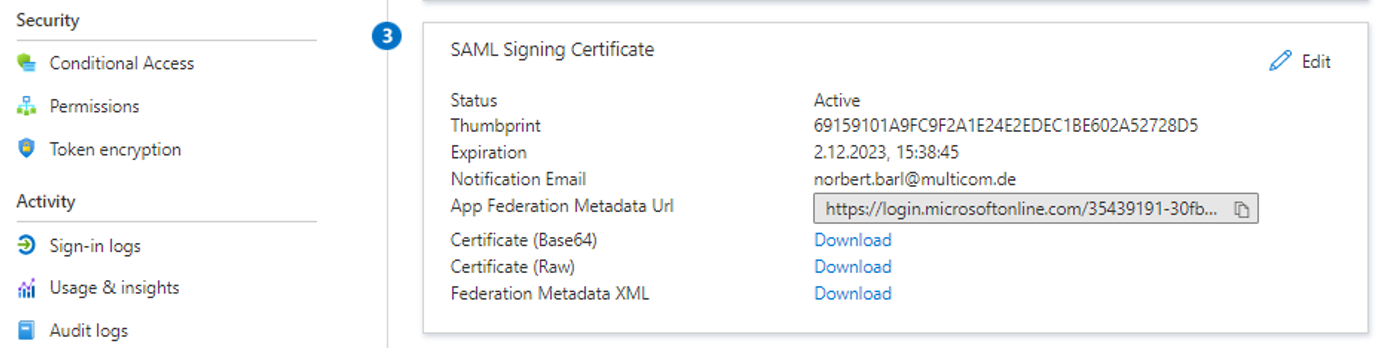

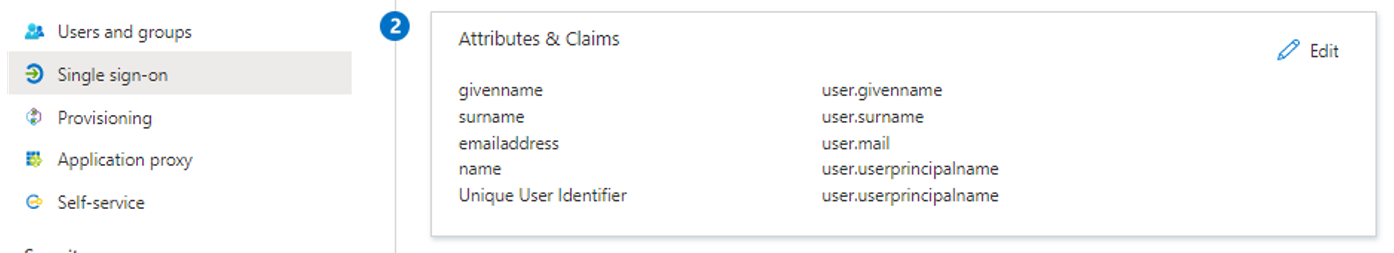

3. | Nach der Einrichtung der APP vom Kunden werden folgende automatisch generierten Daten an PEIQ übermittelt (siehe auch Mitwirkungspflicht Mitwirkungspflichten: [7-09] Einrichten Azure/SAML App + Zurückspielen Zertifikat ):

| |

4. | Die angelieferten Informationen werden von PEIQ hinterlegt und der App Zugriff in die PEIQ Cloud wird eingerichtet. | |

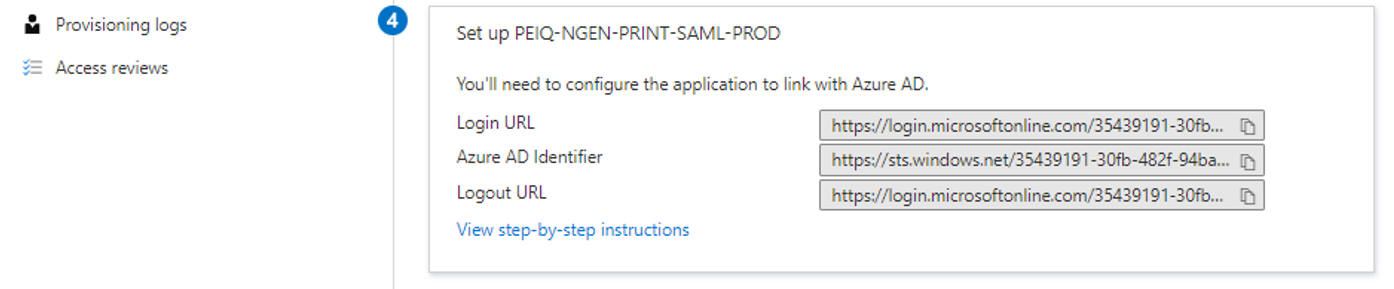

5. | Daraus ergeben sich automatisiert die Login URL, Logout URL und der Azure AD Identifier analog folgendem, die an PEIQ zu übermitteln sind: Wichtig dabei: diese Informationen sind nicht identisch mit den von PEIQ angelieferten Login/Logout URLs. Deshalb unbedingt die im Set-Up unter Position 4 (siehe Screenshot) genannten Informationen anliefern. | |

6. | Übermitteln eine Liste der Benutzer:innen mit folgenden Daten an PEIQ: | Die links genannten, angelieferten Informationen werden im AD hinterlegt und müssen zwingend mit dem Azure des Kunden übereinstimmen. |

7. | Anlegen der PEIQ-User im Azure. Sie erhalten hierzu eine Liste der PEIQ-Mitarbeiter, die Zugriff auf die Kunden-Cloud benötigen, um Anpassungen / Entwicklungen / Supportdienstleistungen darin vorzunehmen. | |

8. | Ausrollen des Parallels Clients auf den Rechnern der User siehe Installation des Parallels-Clients | |

9. | Einladung der User ins System |

Während des Betriebs kann der Kunde die Registrierung selbst vornehmen.

Weitere Infos dazu: https://peiq.atlassian.net/wiki/spaces/PPSD/pages/edit-v2/840762181?draftShareId=badbab4e-3a99-4727-bc03-010de4ee1323 (in Bearbeitung)

| Info |

|---|

Wichtig: |

Beispiel:

UPN in Azure AD: max.mustermann@musterdomain.de oder max.mustermann_otherdomain.de#EXT#@…

Daraus resultierender Benutzername in den PEIQ-Diensten:

max.mustermann → WICHTIG: darf in den PEIQ-Diensten maximal 20 Zeichen lang sein, muss dort ggf. gekürzt werden!

Benutzername im jeweiligen PEIQ-Kunden-AD: max.mustermann (max. 20 Zeichen)

E-Mail-Adresse im jeweiligen PEIQ-Kunden-AD:

max.mustermann@musterdomain.de oder max.mustermann@otherdomain.de (ungekürzt)Benutzername in PRINT NGEN oder CREATE: max.mustermann (max. 20 Zeichen)

Weitere Informationen (auf Anfrage)

...

Mitwirkungspflichten

Mitwirkungspflichten: [7-01 & 7-13] Initiale User-Anlage in NGEN

Verwandte Seiten

| Filter by label (Content by label) | ||||||

|---|---|---|---|---|---|---|

|

| Include Page | ||||

|---|---|---|---|---|

|

Nur für PEIQ-Mitarbeiter: